ในวันที่ 9 กรกฎาคม FBI จะปิดเครือข่ายเซิร์ฟเวอร์ DNS ที่หลาย ๆ คนใช้เพื่อการเข้าถึงอินเทอร์เน็ตที่เหมาะสม เซิร์ฟเวอร์เหล่านี้เดิมเป็นส่วนหนึ่งของการหลอกลวงที่วงแหวนอาชญากรรมของชาวเอสโตเนียพัฒนาและแจกจ่ายแพ็คเกจมัลแวร์ที่เรียกว่า DNSChanger แต่ FBI ได้ยึดและแปลงเป็นบริการ DNS ที่ถูกต้องตามกฎหมาย

การหลอกลวงมัลแวร์นี้แพร่กระจายอย่างกว้างขวางเพียงพอที่แม้แต่ บริษัท บุคคลที่สามเช่น Google และ Facebook และผู้ให้บริการอินเทอร์เน็ตหลายรายเช่น Comcast, COX, Verizon และ AT&T ได้เข้าร่วมในความพยายามที่จะช่วยลบออกโดยการแจ้งเตือนอัตโนมัติแก่ผู้ใช้ กำหนดค่าด้วยเครือข่าย rogue DNS

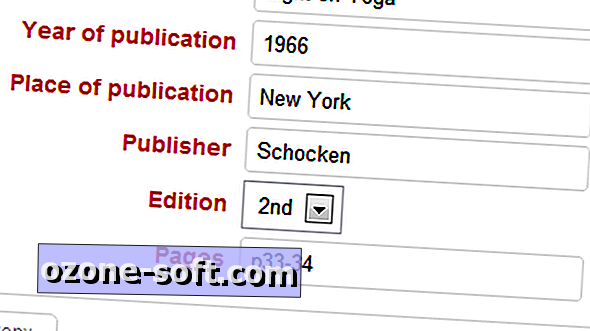

หากคุณเพิ่งได้รับคำเตือนเมื่อทำการค้นหาโดย Google การเรียกดู Facebook หรือการใช้เว็บที่อ้างว่าระบบของคุณอาจถูกบุกรุกคุณอาจลองทำตามขั้นตอนสองสามขั้นตอนเพื่อตรวจสอบระบบของคุณว่ามีมัลแวร์หรือไม่ สามารถทำได้สองวิธี ก่อนอื่นคุณสามารถตรวจสอบการตั้งค่า DNS ในระบบของคุณเพื่อดูว่าเซิร์ฟเวอร์ที่คอมพิวเตอร์ของคุณใช้อยู่เป็นส่วนหนึ่งของเครือข่าย DNS ปลอมหรือไม่

บนระบบ Mac ให้เปิดการตั้งค่าระบบเครือข่ายและสำหรับแต่ละบริการเครือข่าย (Wi-Fi, อีเธอร์เน็ต, บลูทู ธ ฯลฯ ) ให้เลือกบริการแล้วคลิกปุ่ม "ขั้นสูง" ทำตามสิ่งนี้โดยเลือกแท็บ "DNS" และจดบันทึกเซิร์ฟเวอร์ DNS ที่ระบุไว้ คุณสามารถทำได้ใน Terminal โดยการรันคำสั่งต่อไปนี้ก่อน:

networksetup -listallnetworkservices

หลังจากรันคำสั่งนี้แล้วให้รันคำสั่งต่อไปนี้ในแต่ละชื่อที่แสดงรายการ (อย่าลืมลบเครื่องหมายดอกจันใด ๆ ออกจากด้านหน้าของชื่อและตรวจสอบให้แน่ใจว่าชื่อนั้นอยู่ในเครื่องหมายคำพูดหากมีช่องว่าง)

networksetup -getdnsservers "SERVICE NAME"

ทำซ้ำคำสั่งนี้สำหรับบริการที่ระบุไว้ทั้งหมด (โดยเฉพาะการเชื่อมต่อ Ethernet และ Wi-Fi) เพื่อแสดงรายการเซิร์ฟเวอร์ DNS ที่กำหนดค่าทั้งหมด

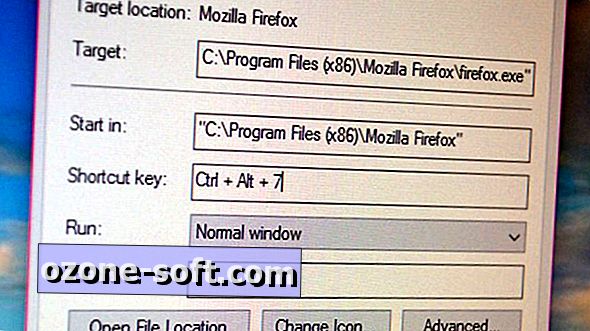

บนเครื่อง Windows (รวมถึงสิ่งที่คุณอาจติดตั้งในเครื่องเสมือน) คุณสามารถเปิดเครื่องมือบรรทัดคำสั่ง (เลือก "Run" จากเมนู Start และป้อน "cmd" หรือใน Windows 7 เลือก "All Programs "จากนั้นเลือกบรรทัดคำสั่งจากโฟลเดอร์ Accessories) ในบรรทัดคำสั่งให้รันคำสั่งต่อไปนี้เพื่อแสดงรายการข้อมูลเครือข่ายทั้งหมดรวมถึงที่อยู่ IP ของเซิร์ฟเวอร์ DNS ที่กำหนดค่า:

ipconfig / ทั้งหมด

เมื่อคุณมีเซิร์ฟเวอร์ DNS ของระบบของคุณอยู่ในรายการให้ป้อนลงในเว็บเพจตัวตรวจสอบ DNS ของ FBI เพื่อดูว่ามีการระบุว่าเป็นส่วนหนึ่งของเครือข่าย DNS ปลอมหรือไม่ นอกเหนือจากการค้นหาและตรวจสอบการตั้งค่า DNS ของคุณด้วยตนเองแล้วยังมีบริการบนเว็บจำนวนหนึ่งที่เปิดขึ้นมาซึ่งจะทดสอบระบบของคุณเพื่อหามัลแวร์ DNSChanger DNSChanger Working Group ได้รวบรวมรายชื่อบริการต่าง ๆ เหล่านี้ซึ่งคุณสามารถใช้เพื่อทดสอบระบบของคุณ (สำหรับผู้ที่อยู่ในสหรัฐอเมริกาคุณสามารถไปที่ dns-ok.us เพื่อทดสอบการเชื่อมต่อของคุณ)

หากการทดสอบเหล่านี้สะอาดขึ้นแสดงว่าคุณไม่มีอะไรต้องกังวล อย่างไรก็ตามหากพวกเขาแจ้งเตือนคุณคุณสามารถใช้เครื่องสแกนป้องกันมัลแวร์เพื่อตรวจสอบและลบมัลแวร์ DNSChanger เนื่องจากมัลแวร์หยุดชะงักอย่างกะทันหันในเดือนพฤศจิกายน 2011 มีเวลาเพียงพอที่ บริษัท รักษาความปลอดภัยจะอัปเดตคำจำกัดความต่อต้านมัลแวร์เพื่อรวม DNSChanger หลากหลายรูปแบบ หากคุณมีเครื่องสแกนมัลแวร์และไม่ได้ใช้งานเมื่อเร็ว ๆ นี้โปรดเปิดใช้งานและอัปเดตอย่างเต็มที่แล้วตามด้วยการสแกนระบบของคุณอย่างสมบูรณ์ ทำเช่นนี้สำหรับพีซีและ Mac ทุกเครื่องในเครือข่ายของคุณและนอกจากนี้ให้แน่ใจว่าได้ตรวจสอบการตั้งค่าเราเตอร์ของคุณเพื่อดูว่าการตั้งค่า DNS มีการตั้งค่าที่เหมาะสมจาก ISP ของคุณหรือการตั้งค่า DNS อันธพาล

หากเราเตอร์หรือคอมพิวเตอร์ของคุณไม่แสดงที่อยู่เซิร์ฟเวอร์ DNS ที่ถูกต้องหลังจากคุณลบมัลแวร์และระบบของคุณไม่สามารถเชื่อมต่อกับบริการอินเทอร์เน็ตได้คุณอาจลองกำหนดค่าระบบของคุณให้ใช้บริการ DNS สาธารณะเช่นที่อยู่จาก OpenDNS และ Google โดยป้อนที่อยู่ IP ต่อไปนี้ในการตั้งค่าเครือข่ายของระบบของคุณ:

8.8.8.8

8.8.4.4

208.67.222.222

208.67.220.220

หากหลังจากวันจันทร์คุณพบว่าคุณไม่สามารถเข้าถึงอินเทอร์เน็ตได้อีกต่อไประบบของคุณหรือเราเตอร์เครือข่ายยังคงมีการกำหนดค่ากับเซิร์ฟเวอร์ DNS ที่หลอกลวงและคุณจะต้องพยายามตรวจหาและลบมัลแวร์ออกจากระบบของคุณอีกครั้ง โชคดีที่มัลแวร์ไม่ใช่ไวรัสในธรรมชาติดังนั้นมันจะไม่แพร่กระจายตัวเองและติดเชื้อซ้ำโดยอัตโนมัติ ดังนั้นเมื่อลบแล้วและเมื่อผู้ใช้ตั้งค่าเซิร์ฟเวอร์ DNS ที่ถูกต้องในระบบของพวกเขาแล้วคอมพิวเตอร์ที่ได้รับผลกระทบควรมีการเข้าถึงอินเทอร์เน็ตที่เหมาะสม

เรื่องราวที่เกี่ยวข้อง

- FBI โหม่งการหลอกลวงมัลแวร์ DNSChanger

- Operation Ghost คลิกเซิร์ฟเวอร์ DNS เพื่อออนไลน์จนกว่าจะถึงเดือนกรกฎาคม

- เว็บอาจหายไปจากฝูงคนเมื่อเดือนกรกฎาคมที่ผ่านมา FBI เตือน

- Google จะแจ้งเตือนผู้ใช้ถึงการติดเชื้อมัลแวร์ DNSChanger

- ใหม่ตัวแปรโทรจัน DNSChanger เป้าหมายเราเตอร์

พื้นหลัง

DNS คือ "ระบบชื่อโดเมน" ซึ่งทำหน้าที่เหมือนสมุดโทรศัพท์ของอินเทอร์เน็ตและแปล URL ที่เป็นมิตรกับมนุษย์เช่น "www.cnet.com" เป็นที่อยู่ IP ของตนที่คอมพิวเตอร์และเราเตอร์ใช้เพื่อสร้างการเชื่อมต่อ เนื่องจาก DNS เป็นอินเทอร์เฟซระหว่าง URL ที่พิมพ์และเซิร์ฟเวอร์เป้าหมายริงอาชญากรรมจึงสร้างเครือข่าย DNS ของตัวเองซึ่งส่วนใหญ่จะทำงานได้ตามปกติ แต่จะอนุญาตให้แหวนดังขึ้นเพื่อเปลี่ยนเส้นทางการรับส่งข้อมูลสำหรับ URL เฉพาะไปยังเว็บไซต์ปลอม วัตถุประสงค์ของการขโมยข้อมูลส่วนบุคคลหรือการให้ผู้คนคลิกโฆษณา

การตั้งค่าเครือข่าย rogue DNS นั้นไม่เพียงพอเนื่องจากต้องระบุเครือข่ายนี้ในการตั้งค่าของคอมพิวเตอร์เพื่อใช้ ในการทำให้สิ่งนี้เกิดขึ้นแหวนอาชญากรรมได้สร้างมัลแวร์ DNSChanger (หรือที่เรียกว่า RSplug, Puper และ Jahlav) ซึ่งกระจายเป็นม้าโทรจันและประสบความสำเร็จในการติดเชื้อในระบบพีซีนับล้านทั่วโลก เมื่อติดตั้งแล้วมัลแวร์นี้จะเปลี่ยนการตั้งค่า DNS อย่างต่อเนื่องสำหรับคอมพิวเตอร์ที่ได้รับผลกระทบและแม้กระทั่งสำหรับเราเตอร์เครือข่ายเพื่อชี้ไปที่เครือข่าย DNS ของอาชญากรปลอม ดังนั้นแม้ว่าผู้คนจะเปลี่ยนการตั้งค่า DNS ของคอมพิวเตอร์ด้วยตนเองการเปลี่ยนแปลงเหล่านี้จะถูกเปลี่ยนกลับโดยอัตโนมัติโดยมัลแวร์ในระบบของพวกเขา

นับตั้งแต่ผู้ใช้คอมพิวเตอร์หลายล้านคนติดมัลแวร์นี้เมื่อมีการก่ออาชญากรรมแหวนในพหุภาคีพฤศจิกายน 2011 เรียกว่า Operation Ghost Click, FBI และหน่วยงานภาครัฐอื่น ๆ ตัดสินใจปิดเครือข่าย DNS อันธพาลเนื่องจากจะป้องกันได้ทันที ระบบที่ติดเชื้อจากการแก้ไข URL และดังนั้นจึงจะปิดอินเทอร์เน็ตได้อย่างมีประสิทธิภาพสำหรับพวกเขา แต่เครือข่าย DNS นั้นยังคงทำงานและเปลี่ยนเป็นบริการที่ถูกกฎหมายในขณะที่มีการพยายามแจ้งผู้ใช้มัลแวร์ DNSChanger และรอให้จำนวนผู้ติดเชื้อทั่วโลกลดลง

เริ่มแรกเครือข่ายการโกง DNS ถูกกำหนดให้ปิดในเดือนมีนาคมของปีนี้ อย่างไรก็ตามในขณะที่อัตราการติดเชื้อลดลงอย่างมีนัยสำคัญเมื่อเกิดอาชญากรรมแหวนแตกจำนวนคอมพิวเตอร์ที่ติดเชื้อยังคงค่อนข้างสูงดังนั้น FBI ขยายกำหนดเวลาถึง 9 กรกฎาคม (วันจันทร์ที่จะมาถึงนี้) น่าเสียดายที่แม้ว่าจะถึงกำหนดเส้นตายระบบพีซีหลายพันแห่งทั่วโลกยังคงติดมัลแวร์ DNSChanger และเมื่อเซิร์ฟเวอร์ปิดระบบเหล่านี้จะไม่สามารถแก้ไข URL ของที่อยู่ IP ได้อีกต่อไป

แสดงความคิดเห็นของคุณ