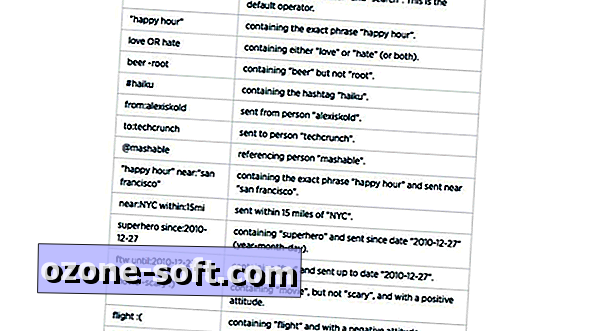

เมื่อวันศุกร์ที่แล้ว FBI ออกรายงานแนะนำให้ทุกคนรีบูตเราเตอร์ของพวกเขา เหตุผล? "นักแสดงไซเบอร์ต่างประเทศได้ประนีประนอมเราเตอร์บ้านและสำนักงานและอุปกรณ์เครือข่ายอื่น ๆ ทั่วโลก"

นั่นเป็น PSA ที่น่าตกใจ แต่ก็ค่อนข้างคลุมเครือ คุณจะรู้ได้อย่างไรว่าเราเตอร์ของคุณติดไวรัส คุณจะทำอย่างไรเพื่อป้องกันมัลแวร์ และที่สำคัญที่สุดของทั้งหมดการรีบูตเครื่องง่ายๆสามารถกำจัดภัยคุกคามได้จริงหรือไม่?

ภัยคุกคามคืออะไร?

คำแนะนำของ FBI มาจากการคุกคามของมัลแวร์ที่ค้นพบใหม่ที่เรียกว่า VPNFilter ซึ่งติดไวรัสกว่าครึ่งล้านเราเตอร์และอุปกรณ์เครือข่ายตามที่นักวิจัยจากกลุ่มข่าวกรอง Talos ของซิสโก้

VPNFilter คือ "สามารถทำให้เราเตอร์สำนักงานขนาดเล็กและโฮมออฟฟิศไม่สามารถทำงานได้" FBI กล่าว "มัลแวร์ยังสามารถรวบรวมข้อมูลที่ส่งผ่านเราเตอร์ได้"

ใครเป็นผู้กระจาย VPNFilter และอะไรจะจบลง? กระทรวงยุติธรรมเชื่อว่าแฮ็กเกอร์ชาวรัสเซียซึ่งทำงานภายใต้ชื่อ Sofacy Group กำลังใช้มัลแวร์เพื่อควบคุมอุปกรณ์ที่ติดเชื้อ

คุณจะรู้ได้อย่างไรว่าคุณติดเชื้อ

น่าเสียดายที่ไม่มีวิธีใดที่จะบอกได้ง่ายว่าเราเตอร์ของคุณถูกบุกรุกโดย VPNFilter หรือไม่ FBI กล่าวว่า "มัลแวร์มีเป้าหมายที่เราเตอร์ที่ผลิตโดยผู้ผลิตหลายรายและอุปกรณ์เก็บข้อมูลที่เชื่อมต่อกับเครือข่ายโดยผู้ผลิตอย่างน้อยหนึ่งราย"

ผู้ผลิตเหล่านี้มีดังนี้: Linksys, Mikrotik, Netgear, QNAP และ TP-Link อย่างไรก็ตามรายงานของซิสโก้ระบุว่ามีเพียงรุ่นเล็ก ๆ น้อย ๆ - รวมเป็นโหล - จากผู้ผลิตเหล่านั้นทราบว่าได้รับผลกระทบจากมัลแวร์และส่วนใหญ่เป็นรุ่นเก่า:

ลิงค์ซิส: E1200, E2500, WRVS4400N

Mikrotik: 1016, 1036, 1072

Netgear: DGN2200, R6400, R7000, R8000, WNR1000, WNR2000

QNAP: TS251, S439 Pro, อุปกรณ์ QNAP NAS อื่น ๆ ที่ใช้งานซอฟต์แวร์ QTS

TP-Link: R600VPN

ดังนั้นมีโอกาสเล็กน้อยที่คุณใช้งานเราเตอร์ที่ติดไวรัส แน่นอนคุณไม่สามารถระวังตัวเองได้ดังนั้นเรามาพูดถึงวิธีการแก้ไขปัญหาและหวังว่าจะหลีกเลี่ยงปัญหาที่จะเกิดขึ้นต่อไป

การรีบูตจะใช้งานได้จริงหรือ

มันไม่สามารถทำร้ายได้แน่นอน การรีบูท - หรือการหมุนเวียนของพลังงาน - เราเตอร์ของคุณเป็นขั้นตอนที่ไม่เป็นอันตรายและในความเป็นจริงมักจะเป็นหนึ่งในขั้นตอนการแก้ไขปัญหาแรกเมื่อคุณมีปัญหาเครือข่ายหรือการเชื่อมต่อ หากคุณเคยโทรหาฝ่ายสนับสนุนด้านเทคนิคเนื่องจากปัญหาอินเทอร์เน็ตคุณอาจได้รับคำแนะนำให้ทำเช่นนั้น

อย่างไรก็ตามตามรายงาน Krebs on Security ซึ่งอ้างถึงรายงานของ Cisco ดังกล่าวการรีบูตเพียงอย่างเดียวจะไม่ทำเคล็ดลับ: "ส่วนหนึ่งของรหัสที่ใช้โดย VPNFilter ยังคงอยู่จนกว่าอุปกรณ์ที่ได้รับผลกระทบจะถูกรีเซ็ตเป็นค่าเริ่มต้นจากโรงงาน"

ดังนั้นจึงเป็นไปได้ที่ FBI ตีความคำแนะนำ "รีเซ็ต" ผิด ๆ ว่า "รีบูต" หรือไม่ บางที แต่สิ่งที่สำคัญที่สุดคือชุดรีเซ็ตจาก โรงงาน เป็นวิธีเดียวที่จะกำจัด VPNFilter จากเราเตอร์

ข่าวดี: มันเป็นกระบวนการที่ค่อนข้างง่ายโดยปกติแล้วจะต้องใช้เวลามากกว่าการกดปุ่มรีเซ็ตบนเราเตอร์เอง ข่าวร้าย: มันเจ็บในก้นเพราะเมื่อเสร็จแล้วคุณจะต้องกำหนดค่าเครือข่ายทั้งหมดใหม่ ตรวจสอบคู่มือการใช้งานของรุ่นของคุณสำหรับความช่วยเหลือเกี่ยวกับขั้นตอนทั้งสอง

คุณควรทำขั้นตอนอื่นใดอีกบ้าง?

เราติดต่อผู้ผลิตสองรายดังกล่าวเพื่อขอคำแนะนำในการต่อสู้กับ VPNFilter Linksys ตอบก่อนโดยสังเกตว่า VPNFilter กำลัง "แพร่กระจายตัวเองโดยใช้ช่องโหว่ที่รู้จักในเฟิร์มแวร์เราเตอร์รุ่นเก่า (ที่ลูกค้ายังไม่ได้อัปเดต) รวมถึงการใช้ข้อมูลประจำตัวเริ่มต้นทั่วไป"

คำแนะนำ: ใช้เฟิร์มแวร์ล่าสุด (สิ่งที่เกิดขึ้นโดยอัตโนมัติในเราเตอร์ใหม่ของ Linksys) จากนั้นทำการรีเซ็ตเป็นค่าเริ่มต้นจากโรงงาน Linksys ยังแนะนำให้เปลี่ยนรหัสผ่านเริ่มต้น

นั่นคือคำแนะนำของเราเช่นกัน ด้วยการทำให้เราเตอร์ของคุณได้รับการติดตั้งเฟิร์มแวร์ล่าสุดและใช้รหัสผ่านที่ไม่ซ้ำใคร (แทนที่จะเป็นกล่องที่ให้มา) คุณควรจะสามารถใช้ VPNFilter และมัลแวร์ที่เป็นเป้าหมายของเราเตอร์ชนิดอื่น ๆ

จัดพิมพ์ครั้งแรกวันที่ 29 พฤษภาคมเวลา 11:33 น. PT

อัปเดต 30 พฤษภาคมเวลา 8:27 น. PT: ตาม PSA ของ FBI เกี่ยวกับ VPNFilter คำแนะนำในการเริ่มระบบใหม่ไม่ได้มีวัตถุประสงค์เพื่อลบมัลแวร์ แต่เป็นการ "หยุดชะงักชั่วคราว [มัน] และช่วยระบุตัวตนของอุปกรณ์ที่ติดไวรัส" กล่าวอีกนัยหนึ่ง FBI กำลังเกณฑ์คุณในการดำเนินการค้นหาและทำลาย เราขอแนะนำให้อัปเดตเฟิร์มแวร์ดังกล่าวข้างต้นและรีเซ็ตเป็นค่าเริ่มต้นจากโรงงานหากคุณเป็นเจ้าของเราเตอร์รุ่นใดรุ่นหนึ่งที่ได้รับผลกระทบ

แสดงความคิดเห็นของคุณ